如何修复被黑客篡改的网站代码与数据库?入侵迹象与范围评估指南

2025-06-14

网站遭遇黑客恶意篡改了代码和数据库,这情形就好比在宁静的生活中猛然投下了一枚‘炸弹’,其破坏力不容小觑。对此,我将逐一阐述,针对这种令人烦恼的问题,我们应当如何妥善应对。

文件完整性检查

系统文件的安全防护至关重要。我们能够利用rpm、dpkg等工具来验证系统文件是否遭到了非法修改。在Linux系统中,执行“rpm -Va | grep '^..5'”以及“dpkg -- | awk '$2 ~ /^..5/'”这两个命令,便能迅速完成检测任务。同时,我们必须留意网站目录下文件的更新日期。通过运行“find /var/www/html -type f - -1 -ls”这一指令,我们可以找到最近有所变化的文件,进而判断是否有人恶意发动了黑客攻击。

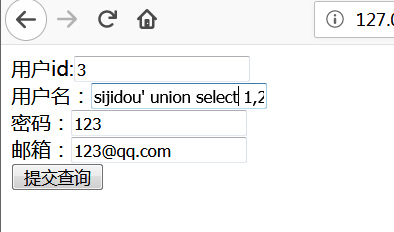

数据库可疑变更检查

数据库中可能隐藏着黑客的阴谋,因此我们必须对数据内容进行详尽的检查,留意是否存在异常字符或明显的不合规数据。比如,在某个电商平台上,商品价格突然变为负数,这种情况很可能表明存在问题。此外,我们还应分析SQL的执行日志,以便了解数据操作的真实状况,从而能够及时地发现并记录下任何非法的操作。

服务器进程检查

在服务器运行期间,可能会有黑客进行秘密操作。为了检查是否有异常启动的程序,我们可以使用“ps -ef”命令来查看所有正在运行的进程。如果发现任何来历不明的程序,应立即停止它。此外,还必须更换所有相关的密码,比如SSH、数据库和管理员账户的密码。这些密码相当于通往大门的钥匙,必须更换成新的才能达到更高的安全级别。

网站代码清理

清理工作需先检测有害程序。这需要我们关注代码中的异常函数调用及异常注释。例如,代码中突然出现的陌生网址链接,或是来源不明的加密算法。修复代码时,我们可以通过版本管理系统查找未被感染的代码版本,例如使用Git。此外,还需手动检查用户上传的文件夹,因为那里可能是恶意代码的藏身之地。

数据库恶意内容清理

确定数据库是否受到注入攻击并不简单,需留意数据格式和内容是否遭受损害,比如字符串长度出现异常、数据类型不匹配等问题。在修复数据库过程中网站优化,可以利用备份数据来恢复部分信息。执行“mysql -u root -p --restore”这一命令,可以恢复数据库,保证重要数据能够恢复到正常状态。

安全加固

我们必须对数据库及Web服务器采取全方位的强化措施。在数据库方面,需激活针对SQL注入的防护机制,并考虑增设专门的数据库防火墙。至于Web服务器,其安全设置同样不可忽视,比如php防sql注入代码php防sql注入代码,应当修改PHP的配置文件,关闭那些可能带来风险的函数。除此之外,还需对防火墙的配置进行细致的修改网站建设,减少非必要端口的使用权限,进而提升网站的安全防护能力。

在您负责对遭受攻击的网站进行修复的整个过程中,您是否积累了一些独特的看法和体会?在此,我们诚挚地邀请您为这篇文章点赞并转发,同时,我们也非常期待您能在评论区留下您宝贵的意见和建议。