了解常见PHP应用程序安全威胁,掌握6个常见安全性攻击

2025-06-14

为了保障 PHP 应用的安全性php防sql注入代码php防sql注入代码,我们得先弄清楚可能存在的风险点。然后,我会逐一介绍六种针对 PHP 的常见安全攻击手段。

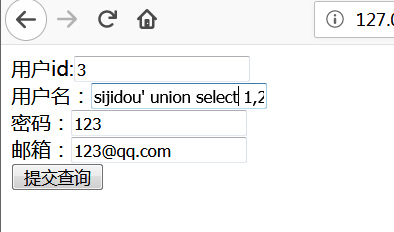

SQL注入威胁

SQL注入是一种危险系数极高的恶意攻击手段。攻击者通过在表单字段输入SQL命令,有可能打乱正常的SQL执行顺序。例如,在编写代码时,若不对用户输入进行筛选或转换,一旦输入中存在可以修改SQL语句的部分,查询就可能失败,甚至可能对数据库造成破坏。为了应对这一挑战,我们可以实施两项策略:首先,通过ring技术对数据进行精确筛选;其次,执行预处理命令并设定相关变量。通过这两种方法,我们能够为数据库的安全构建起两重保障。

XSS攻击危害

跨站点脚本攻击,人们常简称为XSSseo优化,是指用户输入含有客户端脚本的数据到网站,若这些数据未经过滤便直接输出至其他页面,脚本便会自动执行。在实际运营网站时,若忽视了这一潜在的安全隐患,攻击者便可能利用恶意脚本窃取用户信息。因此,为了有效阻止此类攻击,我们需在PHP函数中对数据进行筛选,确保其纯净。接着,将处理后的数据安全地传输至浏览器。另外,参考XSS快速查询表,我们还能学习到更多高级的操控技巧。

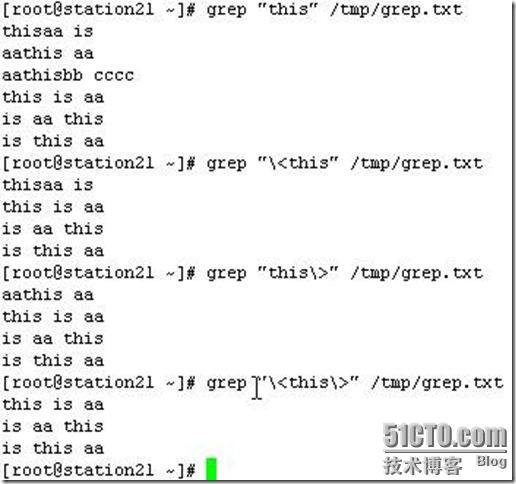

会话伪造危险

PHP能够从表单或URL中提取会话ID,这给了攻击者可乘之机。他们可能会诱导受害者使用特定的会话ID,或者通过钓鱼手段窃取会话ID。这个会话ID相当于是你网站大门的钥匙,一旦落入攻击者手中,他们便可以随意进入你的网站。若会话ID被保存在cookie里,攻击者可能利用XSS攻击来盗取这一信息;此外,如果会话ID直接显示在URL中,攻击者或许能够通过嗅探技术或从代理服务器那里获取到它。

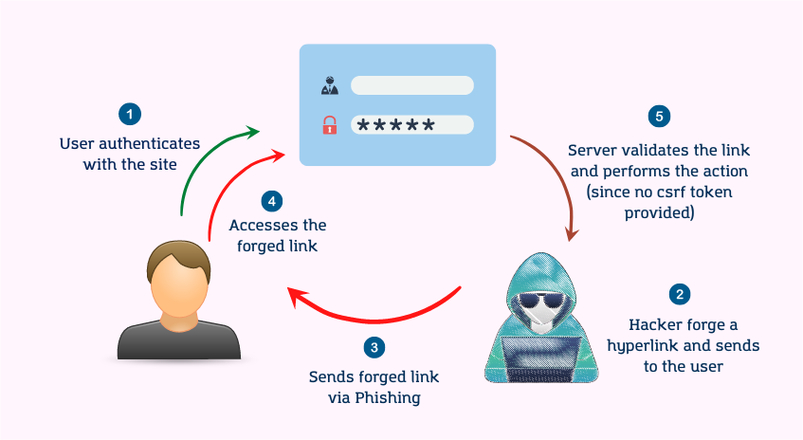

CSRF攻击方式

在CSRF攻击中,请求看似来自可信用户,实则并非用户真实意愿。因此,我们必须保证用户操作是通过我们的表单进行,并对每个表单进行匹配验证。同时,我们还需对用户会话实施安全措施,比如更新会话标识符,采用SSL加密技术。另外,我们可以在表单中加入临时密码,提交时进行核实,以此验证请求的真实性。

代码注入隐患

若代码探测并利用了系统漏洞,那么通过处理那些无用的数据,就可能引发风险。若不小心执行了代码,问题通常会在文件包含环节显现。代码质量若不佳,远程文件被包含并执行的风险便会上升;例如,众多PHP函数具备包含URL或文件名的功能,这使得攻击者得以通过发送以“http://”为前缀的文件,从而执行有害代码。

安全防范建议

仅靠服务器的配置不足以确保应用的安全,特别是当服务器由互联网服务提供商负责管理网站制作,或者网站有可能迁移时,我们必须在编程环节加入安全性的审查步骤。例如,在处理用户登录和验证的网页中嵌入PHP函数。而且,还必须保证代码得到及时的更新,以及应用最新的补丁,以便快速解决可能出现的任何安全漏洞。

在开发PHP应用程序的过程中,你是否遭遇过安全漏洞的困扰?如果你有相同的经历,不妨点个赞,并且将这篇文章转发出去,以便让更多的人关注并加强PHP软件的安全措施。